تكشف تحقيقات حديثة أن هناك حملة تصيد إلكتروني واسعة النطاق مرتبطة بجهة فيتنامية تمكنت من اختراق حوالي 30 ألف حساب على فيسبوك باستخدام منصة AppSheet التابعة لجوجل كوسيلة لإرسال رسائل احتيالية. هذه الرسائل استطاعت تجاوز أنظمة التصفية والبريد العشوائي بسهولة.

الحملة المسمّاة AccountDumpling

وفقًا لتقرير من شركة Guardio Labs، لم تقتصر هذه الحملة على سرقة الحسابات فقط، بل أنشأت شبكة إجرامية كاملة لإعادة بيع هذه الحسابات المسروقة عبر متجر غير قانوني يديره نفس القراصنة، مما حول بيانات المستخدمين وهوياتهم الرقمية إلى سلعة في سوق سوداء نشطة.

استغلال AppSheet كأداة للتصيّد

ما يجعل هذه الحملة خطيرة هو اعتمادها على بنية تحتية موثوقة تابعة لجوجل، حيث استخدم القراصنة نظام الإشعارات في AppSheet لإرسال رسائل بريد إلكتروني من عناوين موثوقة، مثل [email protected]، مما يسهل مرورها عبر اختبارات المصادقة مثل SPF وDKIM وDMARC، وهذا يمنحها مظهرًا شرعيًا يخدع فلاتر البريد والمستخدمين على حد سواء.

لم يكن على المهاجمين سرقة حسابات بريد أو تزوير عناوين المرسل، بل استخدموا الخدمة كما هي مصممة، لكن لأغراض خبيثة، مما يذكرنا بأن البنى التحتية الكبيرة يمكن أن تُستخدم كأدوات في يد المهاجمين إذا لم يتم مراقبة الاستخدامات غير الاعتيادية بدقة.

الإغراءات المستخدمة في الحملة

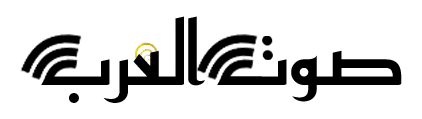

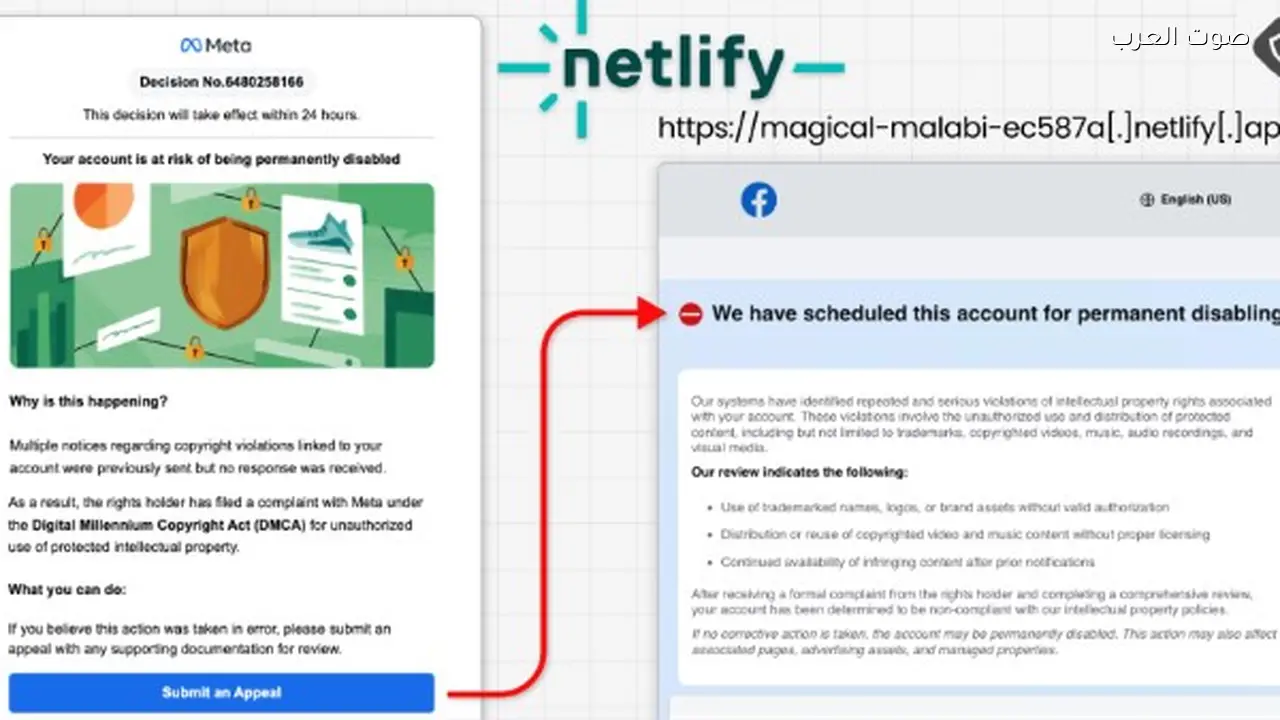

تستهدف الحملة أصحاب الحسابات التجارية على فيسبوك، مستخدمة رسائل تبدو وكأنها من “دعم ميتا” تحذر من انتهاك مزعوم لحقوق النشر، مما يهدد بإغلاق الحساب خلال 24 ساعة، بالإضافة إلى عروض زائفة للحصول على شارة التوثيق الزرقاء “مجانًا”.

في إحدى الرسائل، يتلقى الضحية إشعارًا يحمل رقم قضية وهمي ويزعم أن صفحته مهددة بالحذف الدائم ما لم يضغط على رابط لتقديم “طلب استئناف” خلال فترة قصيرة، مما يخلق حالة استعجال تدفعه للتصرف دون التفكير الكافي.

بمجرد النقر على الروابط، يُنقل المستخدم إلى صفحات مزيفة مصممة بعناية لاستنساخ واجهات فيسبوك، وغالبًا ما تكون مستضافة على منصات موثوقة مثل Netlify وVercel، مع طبقة إضافية من التضليل عبر صفحة “كابتشا” زائفة توحي بأن الموقع شرعي.

عملية إجرامية متطورة

ما أثار انتباه الباحث شاكيد تشين من Guardio Labs ليس فقط حجم الحملة، بل طبيعتها الديناميكية، حيث وجد الباحثون عملية متكاملة تضم لوحات تحكم للمشغلين تُحدّث في الوقت الفعلي وآليات لتجاوز الدفاعات الأمنية، مع تطوير مستمر للنصوص والصفحات المستخدمة.

تسعى الحملة إلى الاستغلال الأقصى لكل حساب يتم اختراقه، سواء عبر بيعه مباشرة أو استخدامه لإرسال المزيد من رسائل التصيد إلى أصدقاء الضحية، مما يخلق حلقة تغذية راجعة تزيد من توسع العملية مع مرور الوقت.

الدروس المستفادة من الحملة

توضح عملية AccountDumpling تحولًا مقلقًا في أسلوب عمل القراصنة، حيث لم يعد الاعتماد فقط على روابط مريبة، بل استغلال منصات موثوقة مثل Google AppSheet كوسيلة للهجوم، مما يجعل من الصعب تمييز الرسائل الشرعية عن الاحتيالية.

الرسالة الأهم للمستخدمين هي أن “عنصر الثقة” في عنوان المرسل أو المنصة المستضيفة لم يعد كافيًا، فحتى الرسائل التي تأتي من نطاق google.com يمكن أن تكون جزءًا من عملية تصيد متقنة، لذا من الضروري التأكد يدويًا من صحة الروابط.

كما تذكرنا الحملة بأهمية إدارة المصادقة الثنائية بحذر، إذ إن إدخال رمز 2FA في صفحة غير رسمية يعادل عمليًا منح المهاجم “مفتاح الباب الاحتياطي” بعد أن حصل على كلمة السر، مما يفسر لماذا تطلب كثير من هذه المواقع المزيفة الرمز مرتين.

بينما تعمل جوجل ومتا وشركات الأمن على إغلاق هذه الثغرات، يبقى وعي المستخدم هو خط الدفاع الأول والأخير ضد هذه الحملات المتقنة.